Instagram fait partie de ces réseaux sociaux très utilisés par la jeunesse. En plus, c’est une plateforme prisée par les célébrités et autres personnalités publiques, ce qui lui donne une certaine tendance mais aussi une popularité.

Dans cet article, nous allons vous expliquer les astuces qui vous permettront de pirater un compte Instagram facilement. Cependant il est important de vous préciser, que le contenu de cet article est purement à un but pédagogique. Le piratage de compte Instagram dans certains cas est totalement puni par la loi. Par conséquent vous devez faire très attention lorsque vous voulez vous initier dans le domaine du hacking de comptes.

Pourquoi pirater un compte Instagram ?

La première raison est certainement personnelle. Une grande partie des utilisateurs qui essaient de pirater le compte Instagram d’autres personnes est principalement dans le but d’espionner. C’est le cas par exemple des couples qui veulent savoir la fidélité de leur partenaire. Il y a aussi les parents qui veulent tout simplement surveiller les conversations de leurs enfants et sur leurs différentes fréquentations sur Instagram. Enfin, il y a les directeurs d’entreprises qui se demandent ce que les employés font de leur temps libre lorsqu’ils se rendent sur Instagram. Hormis ces différentes raisons d’ordre personnelles ou professionnelles, il y a aussi les hackers qui usurpent les identités des utilisateurs dans le but d’utiliser leurs comptes pour escroquer leurs connaissances mais aussi d’autres utilisateurs. C’est l’identité du compte piraté qui leur servira de protection.

Comment un compte Instagram peut-il être piraté efficacement ?

Si les techniques de piratage informatique de compte Instagram sont multiples. Avec la vulgarisation de la sécurité informatique et la multiplication des victimes de hacking, il faut quand même noter que les utilisateurs sont aujourd’hui sur le qui-vive. Par conséquent, la majorité des techniques de piratages ne peuvent plus fonctionner. Mais il y a quand même quelques astuces qui fonctionnent toujours…

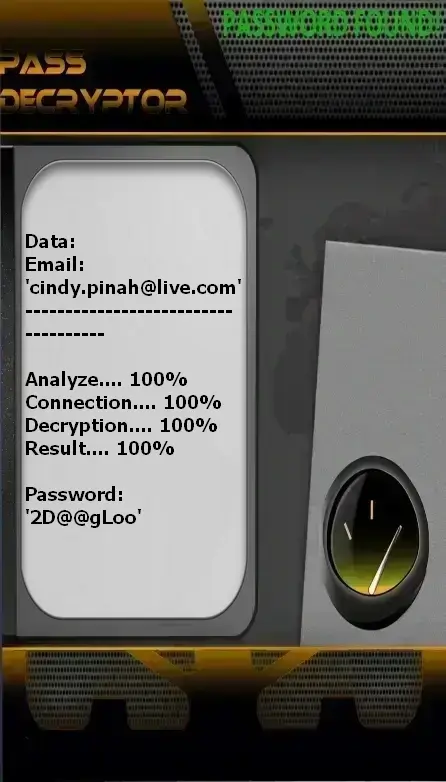

Astuce 1 – Utiliser PASS DECRYPTOR

Si vous recherchez la simplicité et la rapidité, PASS DECRYPTOR pourra facilement vous aider à réaliser votre objectif. C’est une application qui est conçue et développée par des professionnels de la cybersécurité. Elle vous permet de trouver le mot de passe de n’importe quel compte Instagram en quelques minutes !

Comment fonctionne-t-il ?

PASS DECRYPTOR est simple à l’usage. Il est développé de sorte à être utilisé par n’importe qui peu importe le niveau en informatique. Suivez seulement ces trois étapes et le tour est joué :

1 – Tout d’abord téléchargez et installez l’application depuis son site officiel https://www.passwordrevelator.net/fr/passdecryptor (Il est donc possible de l’utiliser soit sur votre ordinateur, votre tablette ou votre téléphone.)

2 – Renseignez les informations demandées par l’application. Il pourrait alors s’agir du numéro de téléphone associé au compte Instagram, de l’adresse email ou du nom d’utilisateur Instagram.

3 – Lancez la recherche et laissez l’application faire le reste.

L’action peut prendre quelques minutes mais vous aurez un résultat garanti.

Astuce 2 : Le réseau WiFi factice

Il y a aussi une alternative mais qui pourrait être bien réservée aux spécialistes. Il est possible que vous l’utilisiez avec beaucoup de précaution. Le réseau WiFi étant l’une des manières les plus populaires de se connecter à Internet, il n’est pas rare que les utilisateurs de solution numérique se connectent à n’importe quel réseau dès qu’ils en ont l’opportunité. C’est justement là que se trouve le piège. Effectivement il est possible de déployer un réseau WiFi géré par vous-même. À ce réseau WiFi, il sera intégré des scripts malveillants qui pourront infiltrer le terminal de toute personne qui s’y connectera pour accéder à Internet. Une fois infiltré, il est possible grâce à ces mêmes scripts de collecter les données de connexion et toutes les informations sensibles.

Ce genre de techniques n’est pas rare dans les endroits publics. Particulièrement dans les cafés, les bibliothèques ou même les établissements scolaires. Dans ce genre d’espace les utilisateurs n’ont pas tendance à faire attention au réseau WiFi qu’ils utilisent. Une exigence qui peut être utilisée contre eux pour collecter par la suite leurs données personnelles.

Astuce 3 : Le spidering attack

C’est une technique assez sournoise, qui consiste à tisser un lien très profond avec sa cible. Par rapport à l’intérêt visé par le pirate informatique, celui-ci va, grâce à la relation qu’il a créé avec sa cible, collecter peu à peu des informations sur elle. Grâce à ces informations, il peut alors les utiliser pour déterminer les identifiants de connexion. Cette technique ressemble fortement à l’ingénierie sociale ou encore à l’hameçonnage, mais il faut quand même mentionner qu’elle est beaucoup plus efficace.

- Partager l'article :